类别:NET其它 / 日期:2024-08-06 / 浏览:1674 / 评论:0

0x00 前言

假设已经通过某个漏洞拿到目标主机的Webshell权限,但是由于目标主机安装了云锁、护卫神等防护软件无法进行远程桌面连接,这时可以看下目标主机是否安装了第三方软件ToDesk、RustDesk等,利用第三方软件可以进行远程桌面连接。

0x01 ToDesk

1.1 破解远程连接密码

运行ToDesk后会在默认安装目录下生成一个config.ini配置文件,存储的有设备代码、临时密码、安全密码以及登录用户和密码等重要敏感信息,但密码都经过ToDesk特有的加密算法进行了加密。

实战测试中只需要找到目标主机ToDesk中的tempAuthPassEx临时密码或authPassEx安全密码,将它们覆盖到我们本地ToDesk中的tempAuthPassEx,重启ToDesk即可得到明文密码。

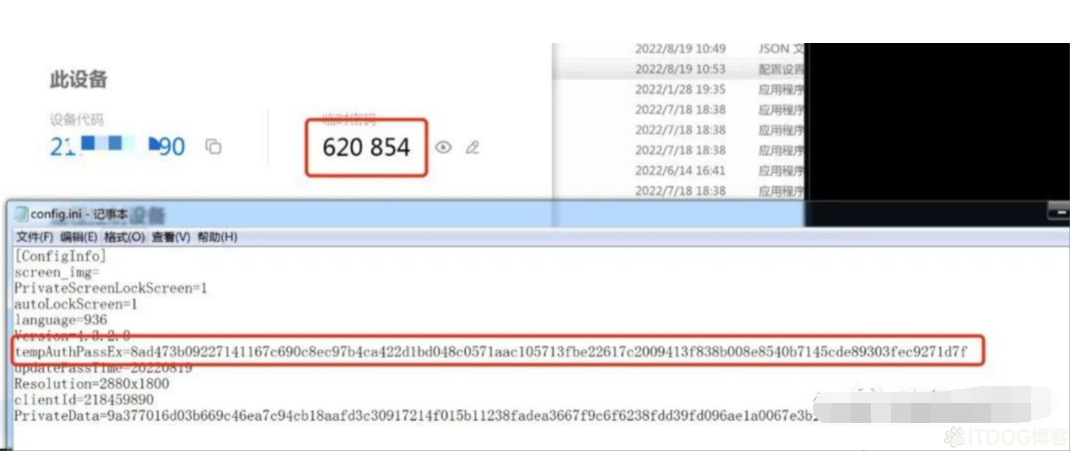

目标主机上的信息:

攻击机上也安装todesk工具,找到config.ini文件,将目标主机上的tempAuthPassEx字段的值粘贴到响应的位置,保存文件然后重启todesk程序,就可以看到明文的密码。

输入临时密码成功连接。

0x02 RustDesk

工具下载地址:https://github.com/rustdesk/rustdesk/releases

2.1 内网环境中的应用

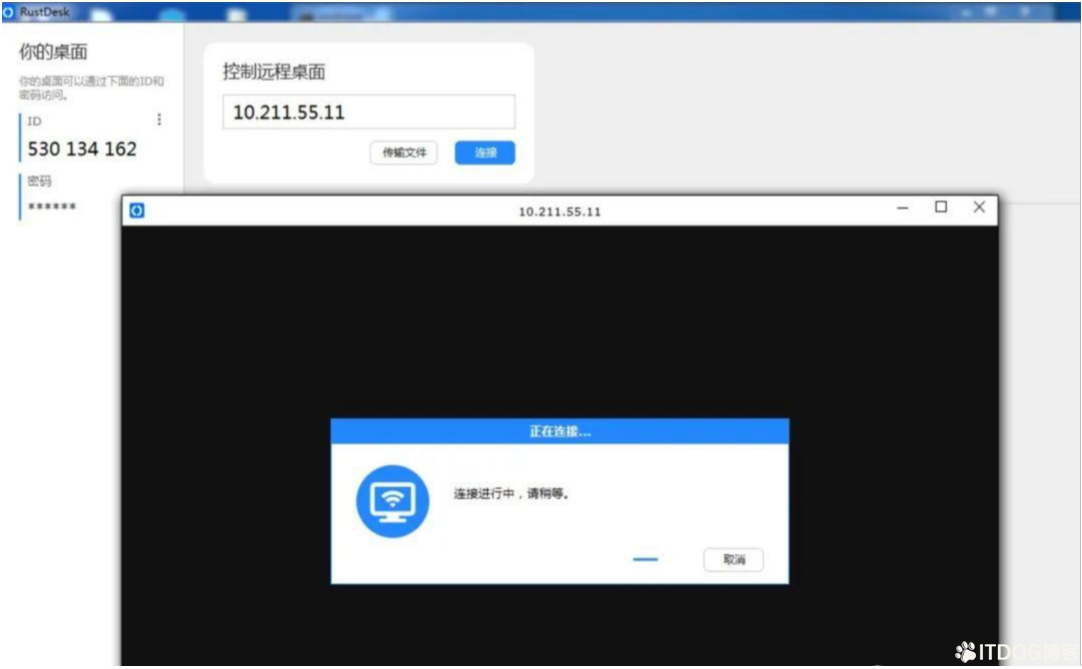

当我们通过某个口子控制了一台跳板机,并且获取了内网服务器webshell权限,但是这台机器不出网并且安全防护软件配置的等级很高。我们可以利用工具RustDesk远程过去把杀软退掉,而RustDesk就支持在内网使用IP进行直连。

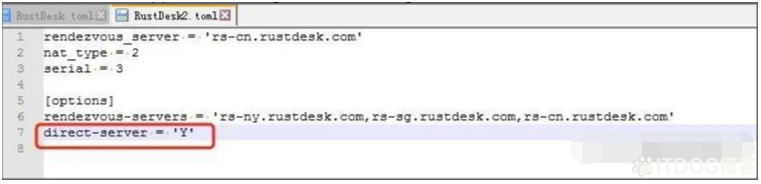

选择允许IP直接访问,就会在配置文件中自动添加一条命令,如下图所示。(配置文件路径:C:\Users\rcsec\AppData\Roaming\RustDesk\config)

RustDesk的实现IP直接访问功能监听的默认端口是21118,这个端口是可以修改的,修改配置文件RustDesk2.toml,在options下添加一行direct-access-port='自定定义端口号',然后重启RustDesk即可。

在控制端输入目标地址(如果是默认端口直接输入IP,如果是自定义端口输入IP:PORT格式),然后输入密码即可远控。